6 correctifs pour supprimer le virus Gmera Trojan Mac de Mac

Des chercheurs ont découvert « Gmera Trojan Mac », un cheval de Troie ciblant les revendeurs de crypto utilisant des Mac Apple. Les logiciels malveillants infectent les utilisateurs en imitant des sites Web faisant autorité avec un domaine et une interface utilisateur similaires pour inciter les utilisateurs imprudents à les visiter.

Selon ESET, des chercheurs de la société de cybersécurité ESET ont découvert des logiciels malveillants capables de voler des données à l’aide de « cookies de navigateur, de portefeuilles cryptographiques et de captures d’écran ».

Qu’est-ce que le cheval de Troie Gmera pour Mac et comment fonctionne-t-il ?

GMERA est un malware malveillant se faisant passer pour Stockfolio, un outil de trading légal pour les utilisateurs d’Apple Mac. Selon les recherches, il existe deux variétés de ce malware, dont l’une a été identifiée comme un cheval de Troie. Le premier est connu sous le nom de MacOS.GMERA.A et le second est connu sous le nom de Trojan. macOS.GMERA.B.

Les cybercriminels utilisent souvent GMERA pour voler des données et les télécharger sur un site Web qu’ils contrôlent. Retirez GMERA dès que possible pour éviter tout dommage causé par cette infection.

Les types

Cheval de Troie.MacOS.MERA.A

Le cheval de Troie Gmer Mac est un personnage fictif. macOS.MERA. Les informations utilisateur telles que les noms d’utilisateur, les adresses IP, les applications dans le dossier Applications et les fichiers dans les répertoires /Documents et /Desktop sont collectées dans l’exemple.

- Il capture également la date d’installation du système d’exploitation, les graphiques et affiche des informations, des informations sans fil et des captures d’écran.

- Il envoie des informations à un serveur géré par des cybercriminels.

- Les données/détails volés peuvent contenir des informations sensibles utilisées pour gagner de l’argent de diverses manières.

- L’obtention d’informations personnelles peut entraîner des atteintes à la vie privée, des vols d’identité, des pertes financières et d’autres problèmes.

Cheval de Troie.MacOS.GMERA.B

La variante Trojan.MacOS.GMERA.B (Gmera Trojan Mac) collecte des informations telles que le nom d’utilisateur et l’adresse IP de la victime, ainsi qu’un certain nombre d’autres fichiers.

- L’un sert de « mécanisme de persistance », permettant à GMERA de continuer à fonctionner même après un redémarrage du système, un redémarrage, une déconnexion, etc.

- Une fois lancé, un logiciel comme GMERA se cache derrière l’application de trading Stockfolio et s’exécute en arrière-plan.

- Prenez des mesures immédiates pour vous débarrasser de l’infection.

Fonctionnement

Les opérateurs Gmera Trojan Mac imitent des sites Web légitimes pour distribuer des logiciels malveillants. Ces sites Web sont étonnamment identiques et semblent authentiques pour un œil non averti.

Bien que les chercheurs n’aient aucune idée de l’endroit où le logiciel malveillant se propageait, Kattana a averti les utilisateurs qu’un service d’usurpation d’identité malveillant les incitait à télécharger le cheval de Troie.

Cependant, les chercheurs n’ont pas été en mesure de lier la campagne au malware GMERA. Selon les chercheurs, l’infection s’est également propagée par des chevaux de Troie.

Symptômes

Les chevaux de Troie sont conçus pour s’infiltrer dans l’ordinateur de la victime et passer inaperçus inaperçus, il n’y a donc aucun signe évident sur le PC infecté. Les pièces jointes infectées, le marketing Web frauduleux, l’ingénierie sociale et les piratages de logiciels sont des variantes malveillantes des applications Stockfolio légitimes.

Source d’infection

Lors de leurs dernières attaques, il a été découvert que les développeurs du virus GMERA utilisaient une version malveillante de la véritable application de trading de bitcoins Kattana.

- Les créateurs du malware GMERA ont transformé le Kattana actuel en malware.

- Ils ont également développé des pages Web pour les logiciels malveillants de trading de crypto-monnaie pour les utilisateurs d’Apple Mac.

- Très probablement, les opérateurs ont personnellement contacté leurs victimes et les ont convaincues d’installer des logiciels malveillants.

- Les cookies du navigateur, l’historique de navigation et les mots de passe du portefeuille de crypto-monnaie ont été volés à l’aide de shells inversés.

Étapes pour supprimer le cheval de Troie Gmera Mac

1. Supprimer les fichiers et dossiers associés au cheval de Troie Gmera Mac

- Cliquez sur l’icône Finder dans la barre de menus. Sélectionnez « Aller » puis « Aller au dossier… ».

- Recherchez les fichiers suspects et non approuvés créés par des logiciels malveillants dans le dossier /Library/LaunchAgents.

- Recherchez tous les fichiers récemment téléchargés dans le dossier Launch Agent et déplacez-les dans le dossier Corbeille.

- « myppes.download.plist », « mykotlerino.Itvbit.plist », « installmac.AppRemoval.plist », « kuklorest.update.plist », etc. sont quelques exemples de fichiers créés par un pirate de navigateur ou un logiciel publicitaire.

- Détection et suppression des fichiers de logiciels publicitaires dans le dossier de support « /Library/Application ».

- Entrez « /Bibliothèque/Application Support » dans le panneau « Aller au dossier… ».

- Recherchez les répertoires suspects récemment ajoutés dans le dossier Application Support.

- Si vous en trouvez un, tel que « NicePlayer » ou « MPlayerX », déplacez-le dans le dossier Corbeille.

- Recherchez dans le dossier /Library/LaunchAgent les fichiers créés par des logiciels malveillants.

- Si vous trouvez des fichiers suspects, vous devez les trouver et les déplacer dans le dossier Corbeille.

- Recherchez dans le dossier /Library/LaunchDaemons les fichiers créés par des logiciels malveillants.

- Dans le champ Parcourir jusqu’au dossier, saisissez /Library/LaunchDaemons.

- Recherchez dans le dossier « LaunchDaemons » nouvellement ouvert tous les fichiers suspects récemment ajoutés et déplacez-les dans le dossier « Corbeille ».

2. Supprimer Gmera des navigateurs Internet

Supprimez les extensions douteuses et malveillantes de Safari.

- Ouvrez le navigateur « Safari » à partir de la « Barre de menus ». Sélectionnez « Safari » puis « Paramètres » dans le menu déroulant.

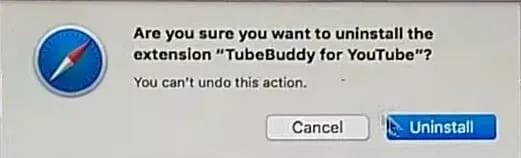

- Sélectionnez les « Extensions » que vous avez récemment installées dans la fenêtre Paramètres qui s’ouvre.

- Toutes ces extensions doivent être reconnues et vous devez cliquer sur le bouton « Désinstaller » à côté d’elles pour les supprimer. Si vous n’êtes toujours pas sûr, vous pouvez supprimer toutes les extensions du navigateur Safari car aucune d’entre elles n’est requise pour que le navigateur fonctionne correctement.

- Vous pouvez réinitialiser les paramètres du navigateur Safari si vous continuez à recevoir des redirections de pages Web indésirables ou des publicités intrusives.

Réinitialiser Safari

- Choisissez « Préférences » dans le menu Safari.

- Réglez l’extension sur « Désactivé » dans l’onglet Extension. Les extensions installées dans Safari sont désactivées en raison de ce paramètre.

- Sélectionnez l’onglet Général dans le menu Paramètres. Remplacez la page d’accueil par défaut par l’URL souhaitée.

- Examinez les paramètres de fournisseur par défaut pour les moteurs de recherche. Sélectionnez l’onglet « Rechercher » dans le champ « Paramètres » et le moteur de recherche souhaité, tel que « Google ».

Vider le cache du navigateur Safari

- Sélectionnez l’onglet « Avancé » et « Afficher le menu de développement dans la barre de menus » dans la case « Paramètres ».

- Sélectionnez Effacer les caches dans le menu Développer.

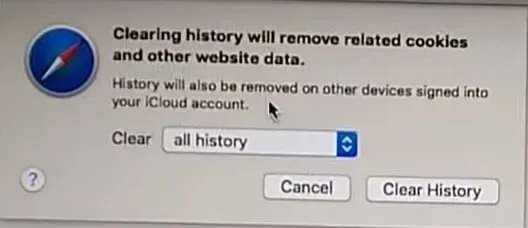

- Effacez votre historique de navigation et les données de votre site Web. Sélectionnez « Effacer l’historique et les données du site Web » dans le menu « Safari ».

- Après cela, sélectionnez « tout l’historique » puis « Effacer l’historique ».

Mozilla Firefox : suppression des plugins indésirables et malveillants

- Les modules complémentaires Gmera doivent être supprimés de Mozilla Firefox.

- Lancez le navigateur Web Mozilla Firefox. Dans le coin supérieur droit de l’écran, cliquez sur le bouton « Ouvrir le menu ».

- Sélectionnez Modules complémentaires dans le menu qui s’ouvre.

- Sélectionnez « Extension » dans le menu déroulant pour voir une liste de tous les modules complémentaires récemment installés.

- Sélectionnez tous les modules complémentaires douteux et cliquez sur le bouton « Désinstaller » à côté d’eux pour les supprimer.

Réinitialiser les préférences de Mozilla Firefox

Si vous souhaitez « recharger » le navigateur Mozilla Firefox , suivez les instructions ci-dessous.

- Ouvrez le navigateur Firefox Mozilla et allez dans le coin supérieur gauche de l’écran jusqu’au bouton « Firefox ».

- Sélectionnez « Informations de dépannage » dans le sous-menu « Aide » dans le nouveau menu.

- Cliquez sur le bouton Réinitialiser Firefox sur l’écran Informations de dépannage.

- En sélectionnant l’option « Réinitialiser Firefox », vous confirmez que vous souhaitez réinitialiser les paramètres de Mozilla Firefox aux valeurs par défaut. Le navigateur redémarrera et les paramètres seront réinitialisés aux paramètres d’usine.

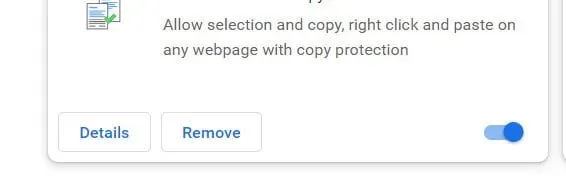

Google Chrome : suppression des extensions indésirables et malveillantes

- Ouvrez le navigateur Chrome et sélectionnez « Menu Chrome » dans le menu déroulant. Sélectionnez « Plus d’outils » puis « Extensions » dans le menu.

- Trouvez tous les add-ons et extensions récemment installés sous l’onglet Extensions.

- Sélectionnez « Panier » dans le menu déroulant. Tout plugin tiers n’est pas indispensable au bon fonctionnement du navigateur.

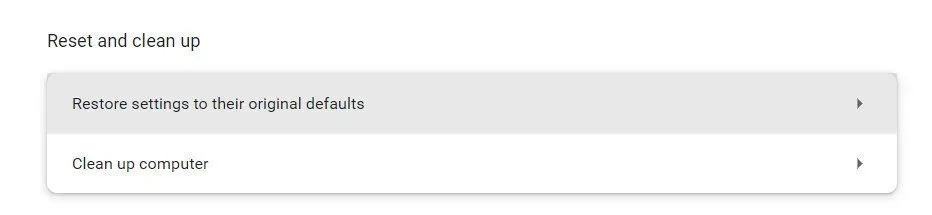

Réinitialiser Google Chrome

- Ouvrez votre navigateur, allez dans le coin supérieur droit de la fenêtre et cliquez sur la barre à trois lignes.

- Sélectionnez « Afficher les paramètres avancés » en bas de la fenêtre qui s’ouvre.

- Faites défiler vers le bas de la fenêtre que vous venez de créer et sélectionnez Réinitialiser les paramètres du navigateur.

- Dans la fenêtre Réinitialiser les paramètres du navigateur qui s’ouvre, cliquez sur le bouton Réinitialiser.

3. Supprimez ou supprimez le fichier infecté

Le cheval de Troie est venu via un fichier que vous avez téléchargé ou une application ou une extension que vous avez installée à partir d’une source non fiable. Il est tout à fait possible qu’une simple suppression résolve le problème, mais c’est loin d’être le cas étant donné la difficulté de tuer les logiciels malveillants.

Utiliser LaunchPad sur Mac

- Le Launchpad peut être ouvert en cliquant dessus dans le Dock ou en l’ouvrant à partir du dossier Applications.

- Vous pouvez également pincer le trackpad avec votre pouce et trois doigts.

- Si l’application n’est pas documentée dans Launchpad, entrez son nom dans la barre de recherche. Balayez vers la droite ou vers la gauche sur le trackpad avec deux doigts pour ouvrir la page suivante ou précédente.

- Appuyez et maintenez n’importe quelle application jusqu’à ce qu’elle commence à bouger tout en maintenant la touche Option enfoncée.

- À côté de l’application que vous souhaitez désinstaller, cliquez sur le bouton Désinstaller, puis confirmez en cliquant sur Désinstaller.

- Le logiciel est immédiatement supprimé. Les applications non affichées n’ont pas été téléchargées depuis l’App Store ou sont requises par votre Mac.

- Pour supprimer une application qui n’a pas été obtenue à partir de l’App Store, utilisez le Finder au lieu de l’App Store.

Pour supprimer une application, utilisez le Finder.

- Recherchez l’application dans le Finder. La majeure partie des applications réside dans le dossier Applications, accessible en sélectionnant Applications dans la barre latérale de n’importe quelle fenêtre du Finder.

- Vous pouvez également utiliser Spotlight pour rechercher des logiciels. Maintenez la touche Commande () enfoncée et double-cliquez dessus dans Spotlight.

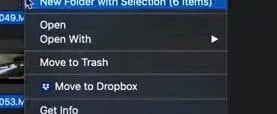

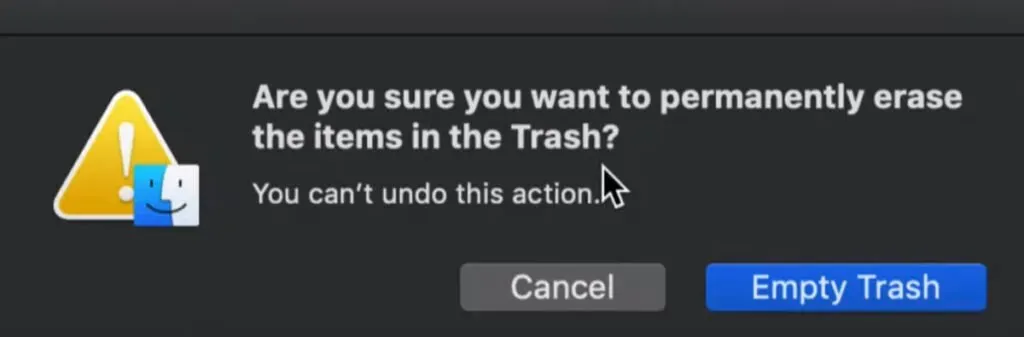

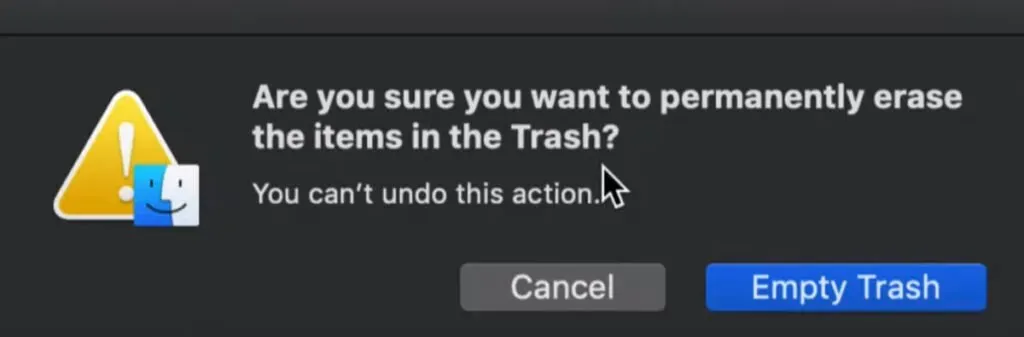

- Sélectionnez une application et faites-la glisser vers la corbeille en utilisant Fichier > Déplacer vers la corbeille.

- La Corbeille apparaît dans le Dock macOS.

- Utilisez le nom et le mot de passe du compte administrateur sur le Mac si un nom d’utilisateur et un mot de passe sont requis. Il s’agit très probablement du nom d’utilisateur et du mot de passe que vous utilisez pour vous connecter à votre Mac.

- Pour vous débarrasser du logiciel, accédez à Finder > Vider la corbeille.

4. Téléchargez une sauvegarde Time Machine

Essayer de déterminer si votre Mac a un cheval de Troie, puis le supprimer manuellement est susceptible d’être une tâche intimidante. Il peut être plus facile de simplement restaurer une sauvegarde Time Machine avant d’installer le fichier infecté.

- Pour restaurer votre Mac à partir d’une sauvegarde Time Machine, suivez ces étapes :

- Sélectionnez l’icône Time Machine dans la barre de menus.

- Entrez dans l’option « Time Machine ».

- Une pile de fenêtres du Finder apparaîtra, chacune représentant une sauvegarde différente.

- Cliquez sur le bouton « Restaurer » après avoir sélectionné ce que vous souhaitez restaurer.

5. Utilisez un logiciel antivirus

Vous devez exécuter une analyse antivirus chaque fois que vous pensez que votre Mac est infecté par un logiciel malveillant. Cela inclut si vous pensez être infecté par un cheval de Troie. Un logiciel antivirus recherche dans les fichiers un code dangereux.

Recherchez les modules complémentaires du navigateur.

Analysez votre ordinateur à la recherche de pirates de navigateur et d’extensions publicitaires :

- Choisissez Safari > Préférences dans la barre de menus. Vérifiez l’URL de la page d’accueil existante et apportez les modifications nécessaires.

- Ensuite, allez dans l’onglet « Extensions » et supprimez tout ce qui ne vous est pas familier, car ils peuvent vous espionner, enregistrer vos informations personnelles et vous rediriger vers des sites Web malveillants.

Supprimez toutes les applications douteuses de votre appareil.

- Vérifiez si vous avez installé un logiciel inconnu :

- Accédez au dossier Applications dans le Finder en choisissant Aller > Applications ou en appuyant sur Maj + Commande + A.

- Supprimez toutes les applications non reconnues de la liste en la faisant défiler.

- Videz ensuite la corbeille.

Supprimez tous les éléments de connexion douteux de votre système.

- Supprimez tous les éléments de connexion qui agissent bizarrement dans le cadre de votre objectif de « suppression des logiciels malveillants Mac ».

- Certains d’entre eux peuvent ne pas vous être familiers ou vous ne vous souvenez peut-être pas de les avoir activés.

- Pour empêcher certains éléments de s’exécuter au démarrage, procédez comme suit : Décochez les options dans le menu Pomme > Préférences système > Utilisateurs et groupes > Éléments de connexion.

Sur Apple macOS, créez un nouveau profil.

Vous pouvez remédier à la situation en créant un nouveau profil dans macOS si le virus Mac cible l’utilisateur et non l’appareil. Pour créer un nouveau profil utilisateur, procédez comme suit :

- Accédez à Préférences système > Utilisateurs et groupes dans le menu Apple.

- Pour apporter des modifications, déverrouillez la page.

- Sélectionnez le type de personne que vous souhaitez ajouter en cliquant sur le bouton + (Administrateur ou Standard).

- Créez un nouvel utilisateur en entrant un nouveau nom d’utilisateur et un nouveau mot de passe et en cliquant sur « Créer un utilisateur ».

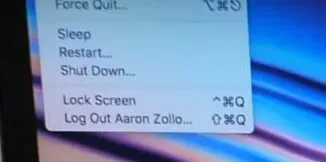

6. Réinitialisation d’usine de votre Mac

C’est le dernier recours, mais si rien d’autre ne permet de supprimer le cheval de Troie de votre Mac, vous pouvez également effectuer une réinitialisation d’usine. Cela réinitialisera votre Mac aux paramètres d’usine, en supprimant tout, y compris toutes vos données, alors faites une sauvegarde au préalable. Vous devrez entrer en mode de récupération pour commencer.

Voici comment entrer en mode de récupération sur Mac M1 :

- Éteignez votre Mac.

- Appuyez maintenant sur le bouton d’alimentation et maintenez-le enfoncé pendant quelques secondes.

- Maintenez le bouton enfoncé jusqu’à ce que vous voyiez Chargement des options de lancement.

- Continuez en appuyant sur la touche Entrée.

- Entrez le mot de passe administrateur lorsque vous y êtes invité.

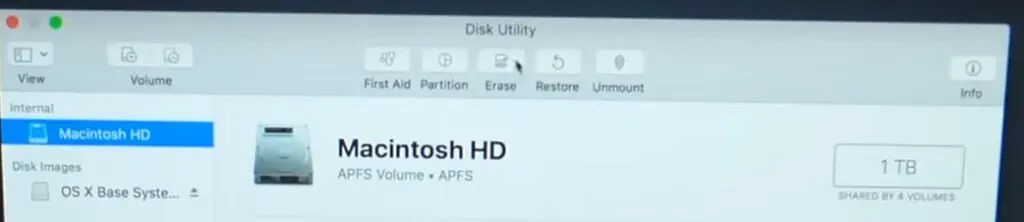

- Allez maintenant dans Utilitaire de disque et recherchez l’option « Effacer » pour supprimer tous les fichiers de Mac.

Conclusion

Gmera est également connu sous le nom de cheval de Troie Kassi, une infection informatique dangereuse qui se fait passer pour Stockfolio, un outil de trading authentique et utile pour les utilisateurs de Mac. Pour supprimer « Gmera Trojan Mac » et nettoyer votre ordinateur des logiciels malveillants, utilisez toutes les procédures ci-dessus.

FAQ

Les chevaux de Troie peuvent-ils affecter un Mac ?

Si votre Mac est infecté par un cheval de Troie, le programme peut tout faire, depuis l’installation d’autres virus ou logiciels espions jusqu’à donner à un pirate un contrôle à distance complet sur votre système. Un cheval de Troie est une terrible nouvelle pour vous et votre machine.

Comment savoir si votre Mac a un virus cheval de Troie ?

Votre Mac commence à se comporter de manière étrange et à faire des choses auxquelles vous ne vous attendez pas. Votre Mac commence à fonctionner lentement, comme si quelque chose utilisait toutes les ressources du processeur. Les publicités commencent à apparaître sur votre PC.

Comment les logiciels malveillants peuvent-ils être cachés ?

Les logiciels malveillants peuvent rester une menace persistante avancée (APT) en utilisant le polymorphisme, le chiffrement et l’exécution in-process. Chaque fois qu’un code polymorphe est joué, il change. En changeant les clés de chiffrement/déchiffrement sur chaque nouvel appareil, le chiffrement masque ces activités et les garde en vue.

Qu’est-ce qu’un cheval de Troie ? Est-ce un virus ou un logiciel malveillant ?

Un cheval de Troie est une sorte de logiciel malveillant qui se déguise en un véritable programme et est téléchargé sur un ordinateur. Un attaquant utilise souvent l’ingénierie sociale pour injecter du code malveillant dans des applications authentiques afin d’accéder au système à l’aide de son programme.

Laisser un commentaire